Attack Defense Sensor by Medialine

Wir haben Ihren Sicherheitsstatus immer im Blick

Kunden sind oft unzufrieden mit Ihren Netzwerk-IDS/IPS- und NG-Firewalls aufgrund der überwältigenden Anzahl von Fehlalarmen und ihrer Unfähigkeit, sie zu benachrichtigen, wenn eine tatsächlich Verletzung stattfindet. Doch woran liegt das? Standard-IDS/IPS-Signaturen sind darauf ausgelegt, Exploits gegen bekannte Schwachstellen in Systemen im Netzwerk zu erkennen. Hier kommt unser ADS ins Spiel. Ein Attack Defence Sensor wird verwendet, um Bedrohungen oder Angriffe auf ein Netzwerk oder einen Computer zu erkennen und zu melden. Es überwacht den Netzwerkverkehr nach Anzeichen von Angriffen und sendet eine Warnung, wenn es etwas Verdächtiges entdeckt. So haben wir Ihren Sicherheitsstatus immer im Blick und können schnell auf Bedrohungen reagieren. Der ADS verfügt über mehr als 40 verschiedene Kategorien darunter:

- Malware-Befehle und -Kontrolle

- Credential-Phishing

- DDoS, Botnets

- Netzwerkanomalien

- Exploits

- Schwachstellen

- Exploit-Kit-Aktivitäten

Dieses Regelsetz wird täglich aktualisiert. So bietet der ADS eine konkurrenzlose netzwerkbasierte Erkennungslogik um Malware-Command-and-Control-Kommunikation, bekanntermaßen scädliche Zielseiten, Bot-Netze, Kommunikation mit Drive-y-Sites und andere fortschrittliche Bedrohungen zu identifizieren. Darunter außerdem alle wichtigen Malware-Familien, die von Befehls- und Kontrollkanal und -protokoll abgedeckt werden.

Vorteile - Attack Defence Sensor

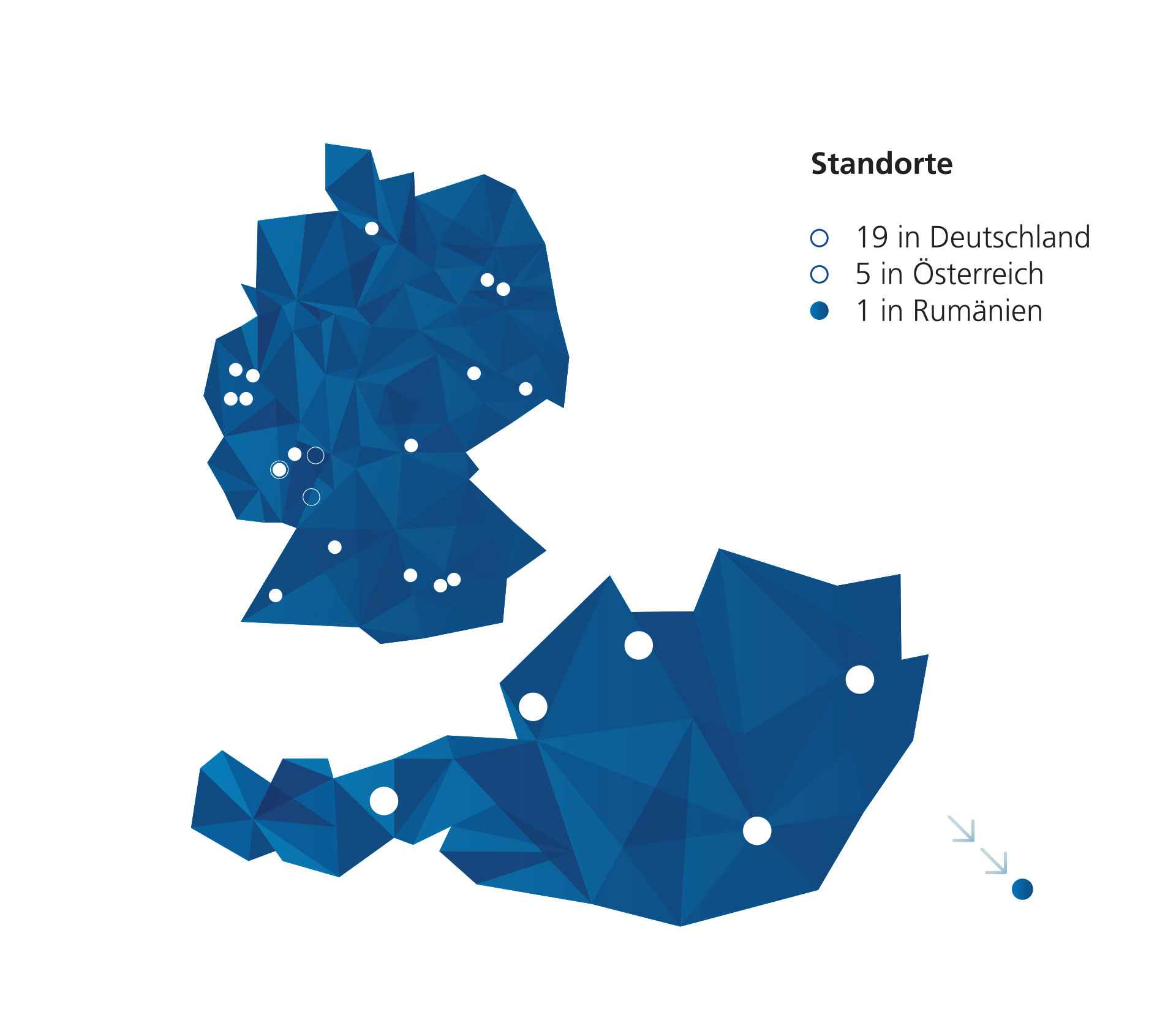

Vorstellung des Security Dashboard

Indem Security Dashboard wir Ihnen unter anderem gezeigt:

- Gesamtzahl der gefilterten Events

- Kritische Alarme

- Orte der kritischen Alarme

Kundenreports

Die Kundenreports werden Ihnen monatlich zur Verfügung gestellt. Sie haben mit dem Dashboard trotzdem jederzeit die Möglichkeit auf die Inhalte zuzugreifen und zu überprüfen.

Inhalte

Kritische Alarme nach Kategorie

Wir zeigen Ihnen welche kritische Alarme, in welcher Kategorie und bei welcher src_ip und dest_ip, aufgetreten sind

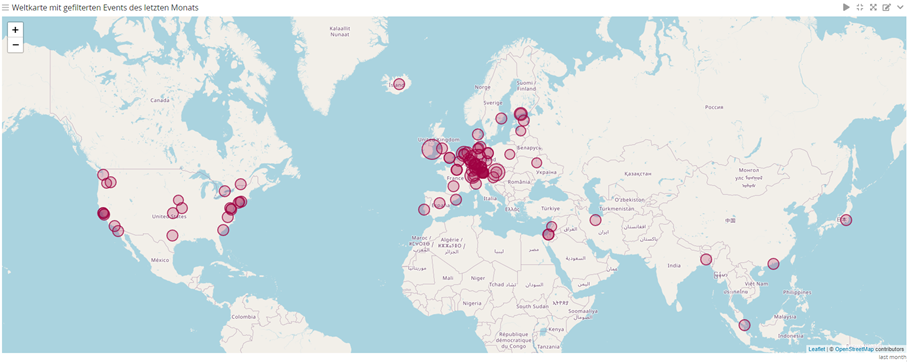

Worldmap

Mit der Weltkarte können Sie auf einen Blick sehen, wo die von uns gefilterten Events aufgetreten sind.

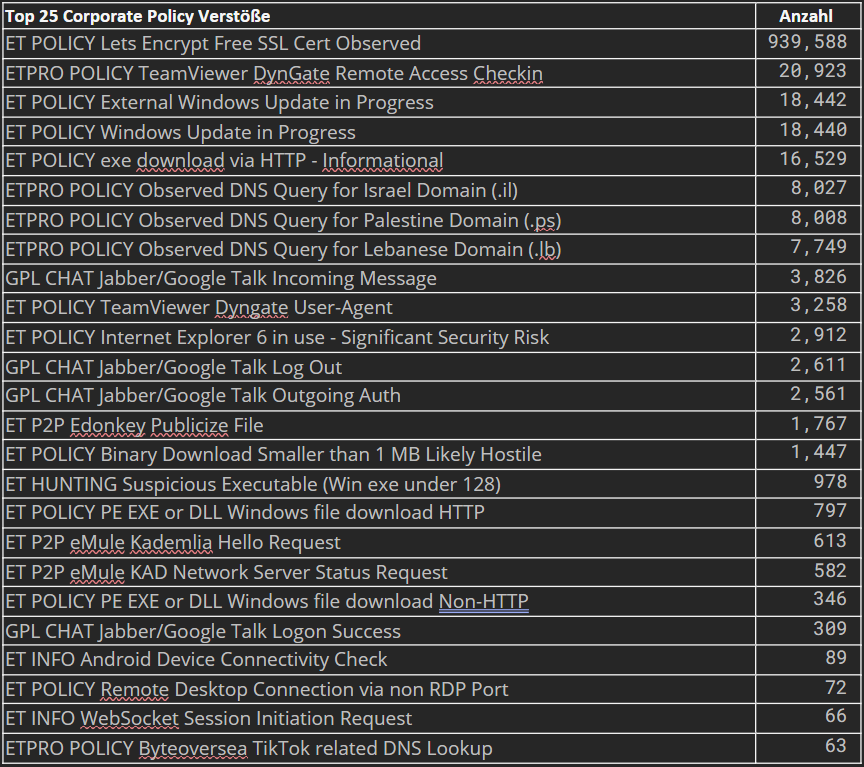

IT-Compliance Verstöße

Mit der aufgesetzten Tabelle erhalten Sie eine Übersicht über die Compliance Verstöße in Ihrer Organisation. Der Report enthält außerdem die src_ip und die dest_ip, sodass Sie nachvollziehen können wo der Compliance-Verstoß aufgetreten ist.

So schützen Sie sich vor DDoS Attacken

DDoS (Distributed Denial of Service) Angriffe zielen darauf ab, durch eine Überlastung von Servern oder Internetzugängen den Zugriff auf zum Beispiel eine Webseite lahmzulegen. Wie man sich vor solchen Cyberangriffen effektiv schützen kann, erklärt Ralph Friedrich in diesem Video.

Kontaktformular

Sie interessieren sich für unseren Attack Defence Sensor? Kontaktieren Sie uns gerne über das Kontaktformular.